Technische und organisatorische Maßnahmen

Die Datensicherheit verfolgt das Ziel, im Prozess der Datenverarbeitung vor Verlust, Zerstörung, Verfälschung, unbefugter Kenntnisnahme und unberechtigter Verarbeitung der Daten zu schützen.

Es muss gewährleistet sein, dass insbesondere...

...der Zugriff auf die Daten und somit deren Kenntnisnahme ausschließlich durch autorisierte Benutzer erfolgt; das Gleiche gilt für die Modifikation (Ändern und Löschen) von Daten.

...Daten nicht unbemerkt verändert werden können, sondern Änderungen nachvollziehbar sind.

...der Zugriff auf Daten innerhalb eines festgelegten Zeitraums für entsprechend autorisierte Nutzer gewährleistet ist und die Funktionalität der IT-Systeme nicht beeinträchtigt ist.

Welche Maßnahmen sind zu treffen?

In Deutschland sind alle Stellen, die selbst oder im Auftrag personenbezogene Daten verarbeiten oder nutzen, gesetzlich verpflichtet, die erforderlichen und angemessenen technischen und organisatorischen Maßnahmen zum Erzielen und Aufrechterhalten der Datensicherheit zu treffen. Der Anforderungskatalog listet eine Reihe von Maßnahmen auf, um das ZielDatensicherheit zu erreichen.

Maßnahmen

- Maßnahmen zur Zutrittskontrolle

- Maßnahmen zur Zugangskontrolle

- Maßnahmen zur Zugriffskontrolle

- Maßnahmen zur Weitergabekontrolle

- Maßnahmen zur Eingabekontrolle

- Maßnahmen zur Auftragskontrolle

- Maßnahmen zur Verfügbarkeitskontrolle

- Maßnahmen zur Erfüllung des Trennungsgebots

Maßnahmen am Beispiel der SupraTix GmbH

Als Auftragsdatenverarbeiter verarbeitet die SupraTix Daten im Auftrag ihrer Kunden. Ein Verlust oder unbefugtes Lesen oder Ändern dieser Daten hätte sowohl für unsere Kunden als auch für die SupraTix selber weitreichende negative Konsequenzen. SupraTix ist sich über die besondere Verantwortung für die Daten ihrer Kunden bewusst. Um dieser Verantwortung gerecht zu werden, hat SupraTix die erforderlichen technischen und organisatorischen Maßnahmen getroffen, diese Daten nach dem aktuellen Stand der Technik zu schützen.

Auf den folgenden Seiten finden Sie die Maßnahmen im Detail

Die Maßnahmen im Detail

Maßnahmen zur Zutrittskontrolle

| Standort |

|---|

| Zutrittskontrolle wird durch ein elektronisches Zutrittskontrollsystem geregelt. |

| Jeder Mitarbeiter besitzt einen Transponder, der den Zugangsbereich regelt. |

| Besucher müssen klingeln. Besucher werden nicht registriert. Innerhalb des Firmenbereichs werden die Besucher geführt. Dabei liegt es in der Verantwortung des Empfangs, die Besucher zu den jeweiligen Mitarbeitern zu führen. Jeder Mitarbeiter ist dann für seine Besucher verantwortlich. |

| Nebenausgänge, Fluchttüren und sonstige Notausgänge können von außen nicht geöffnet werden. |

Maßnahmen, durch die Unbefugten der Zutritt zu Datenverarbeitungsanlagen, mit denen personenbezogene Daten verarbeitet oder genutzt werden, verwehrt wird:

|

Die Maßnahmen im Detail

Maßnahmen zur Zutrittskontrolle (Rechenzentrum Amazon Webservices, Frankfurt am Main)

Für das Rechenzentrum der Amazon Webservices, Frankfurt am Main liegt u.a. eine ISO 27001:2013 Zertifizierung vor.

Die Maßnahmen im Detail

Maßnahmen zur Zugangskontrolle

Die Zugangskontrolle verhindert, dass Datenverarbeitungsanlagen von Unbefugten genutzt werden können. Die Server im Rechenzentrum werden ausschließlich von namentlich benannten Mitarbeitern der SupraTix administriert und verfügen hierzu über entsprechende Benutzerkonten.

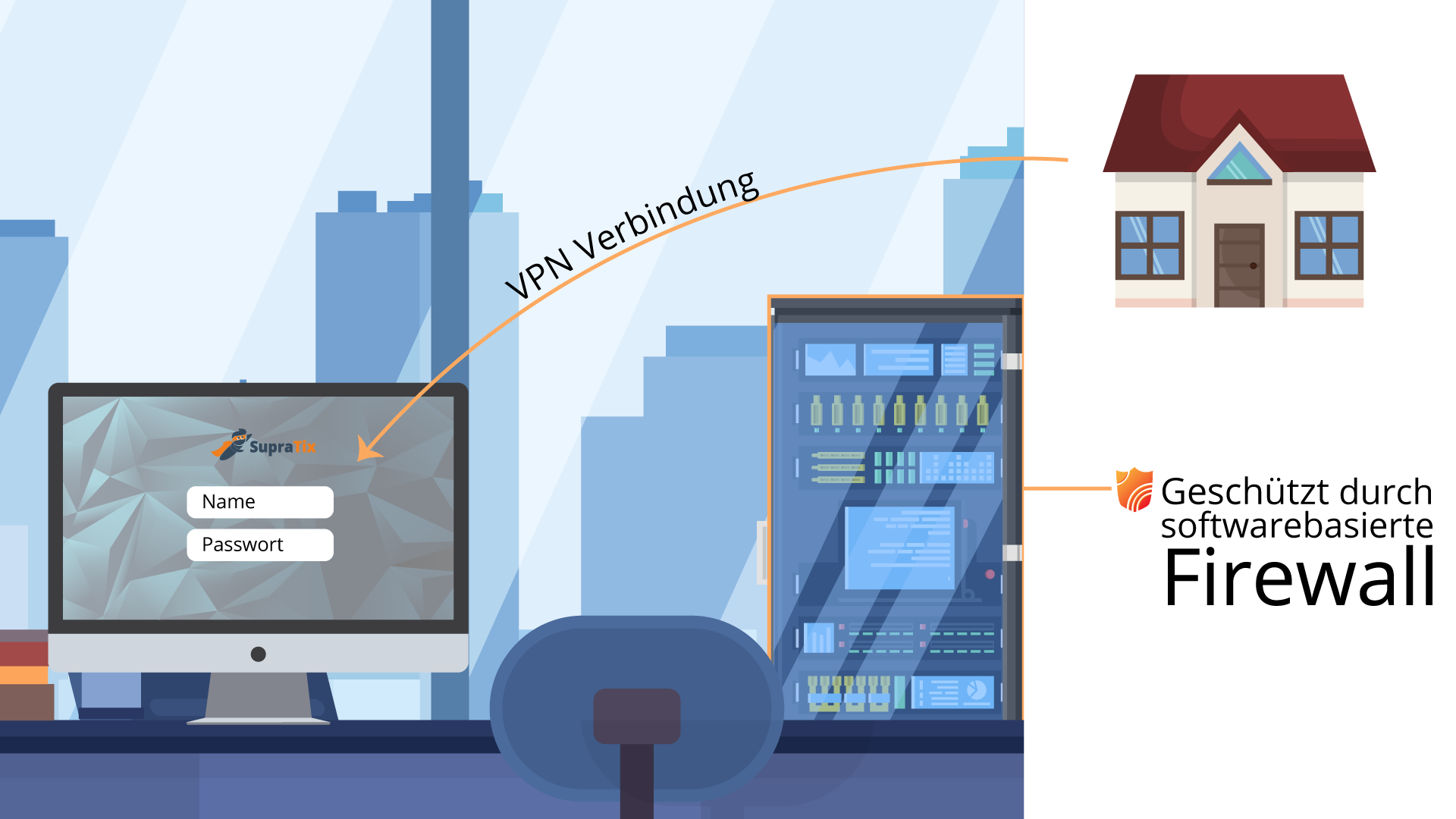

Die Administration erfolgt über das Internet mittels verschlüsselter Verbindungen. Der Zugang zu Rechnern in den Büroräumen der SupraTix wird über Benutzerkonten kontrolliert. Hierzu hat jeder Mitarbeiter auf seinem Rechner ein eigenes Benutzerkonto. Der Zugriff auf das bürointerne Netzwerk außerhalb der Büroräume ist ausschließlich über eine VPN Verbindung (Virtual Private Network) möglich. Das bürointerne Netzwerk wird ebenfalls von einer softwarebasierten Firewall geschützt. Der Zugang zu den Datenverarbeitungssystemen ist mit Benutzerkennung und einem sicheren Authentifizierungsverfahren geschützt. Es sind Regeln zur Bildung eines sicheren Passworts festgelegt. Die Zugänge sind mit einer sicheren „Pausenschaltung“ geschützt.

Mitarbeiter des Rechenzentrumbetreibers haben keinen Zugang zu Kundendaten oder der Datenverarbeitungssoftware. Um nicht-autorisierten Zugang über das Internet zu verhindern, sind die Server durch eine softwarebasierte Firewall geschützt. Die Datenbankserver sind in ein nur für diesen Zweck eingerichtetes eigenes virtuelles Netzwerk ausgelagert.

Maßnahmen, mit denen die Nutzung von Datenverarbeitungssystemen durch Unbefugte verhindert werden:

Zugangskontrolle

- Benutzername und individuelle Kennwörter sind notwendig, um sich im Netzwerk anzumelden.

- Diese Nutzerkennung entspricht den Vorgaben des BSI.

- Für die Server sind separate Passwörter eingerichtet.

- Nach 3-maliger Fehleingabe ist das Nutzerkonto gesperrt.

- Es gibt einen Prozess zur Rechtevergabe bei Neuantritt von Mitarbeitern.

- Es gibt einen Prozess zum Rechteentzug bei Austritt von Mitarbeitern.

- Verpflichtung auf das Datengeheimnis nach §5BDSG ist vorhanden.

Die Maßnahmen im Detail

Maßnahmen zur Zugriffskontrolle

Die Zugriffskontrolle gewährleistet, dass die Berechtigten zur Benutzung eines Datenverarbeitungssystems ausschließlich auf die ihrer Zugriffsberechtigung unterliegenden Daten zugreifen können und dass Daten bei der Verarbeitung, Nutzung und nach der Speicherung nicht unbefugt gelesen, kopiert, verändert oder entfernt werden können.

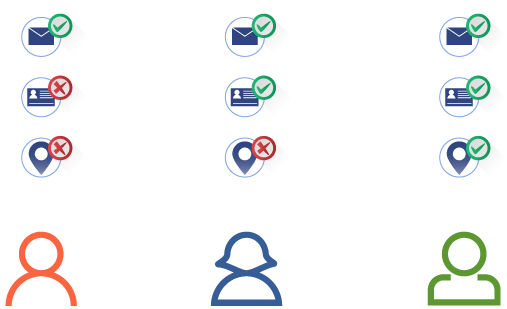

Der Zugang zu Daten über Kunden für den SupraTix Support ist auf ein Mindestmaß beschränkt. Dieser Zugang erfolgt über eine eigene Installation. Damit ist es möglich, Informationen zu den Kunden einzusehen, die für die Aufgaben des Supports notwendig sind. Diese Rolle ist jedem Supportmitarbeiter individuell zugewiesen. Der Zugriff ist auf folgende Daten beschränkt:

Name

Vorname

Geschlecht

E-Mail-Adresse des Kunden bzw. der Benutzer der Kundeninstanz

Gebuchte Leistungen bzw. Anwendungen

Abrechnungsdaten

Der Zugriff auf technischer Ebene auf Kundendaten, z.B. über die Datenbank des Kunden, ist ausschließlich eigens dafür benannten Mitarbeitern der SupraTix möglich. In diesem Fall verwenden besagte Mitarbeiter jeweils eigene Benutzerkonten.

Der Zugriff ist nur gestattet, wenn eine Supportaufgabe vorliegt, die nicht durch den Kunden oder den Support alleine gelöst werden kann und der Auftraggeber seine Einwilligung zum Zugriff schriftlich erteilt hat. Diese wird im Ticketsystem protokolliert.

Sollte die Aufgabe auch durch direkten Zugriff auf die Daten nicht lösbar sein, kann eine lokale Kopie der Daten z. B. für Debuggingzwecke erstellt und dem verantwortlichen Entwickler zugänglich gemacht werden. Nach Abschluss der Arbeiten werden lokale Kopien unverzüglich gelöscht.

Maßnahmen, die gewährleisten, dass die zur Benutzung eines Datenverarbeitungssystemsberechtigten ausschließlich auf die ihrer Zugangsberechtigung unterliegenden Daten zugreifen können, und dass personenbezogene Daten bei der Verarbeitung, Nutzung und nach der Speicherung nicht unbefugt gelesen, kopiert, verändert oder entfernt werden können:

Zugriffskontrolle

- durch differenzierte Berechtigungen, gesteuert durch die Anmeldung.

- extra Administrationspasswörter.

- Zugriffskontrolle findet ausschließlich über die Authentifizierung des Nutzers statt.

- Kennwortwechsel bei Ausscheiden von Mitarbeitern.

- Eine Anti SPAM Lösung wird eingesetzt.

Die Maßnahmen im Detail

Maßnahmen zur Weitergabekontrolle

Die Weitergabekontrolle gewährleistet, dass personenbezogene Daten bei der elektronischen Übertragung, während ihres Transports oder ihrer Speicherung auf Datenträger nicht unbefugt gelesen, kopiert, verändert oder entfernt werden können.

Die Weitergabekontrolle wird durch verschiedene Maßnahmen gewährleistet.

Daten werden nicht außerhalb der Rechenzentren gespeichert.

Die Mitarbeiter der Rechenzentren haben grundsätzlich keinen Zugriff oder Zugang zu den auf den Datenträgern gespeicherten Daten.

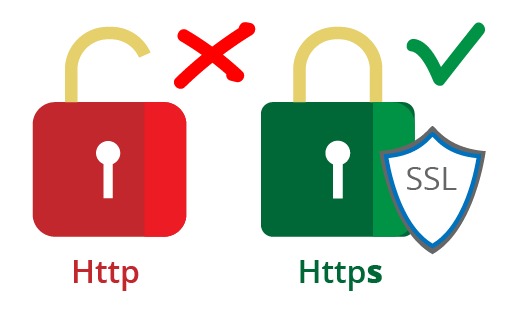

Daten werden grundsätzlich nur über verschlüsselte Verbindungen zwischen dem Server und dem Client des Kunden außerhalb des Rechenzentrums übertragen.

Hierbei kommt das SSL verschlüsselte HTTP Protokoll (HTTPS) zum Einsatz.

Sollte für besondere Supportaufgaben eine Übertragung von Daten in die Büroräume der SupraTix notwendig sein, findet diese ebenfalls ausschließlich verschlüsselt statt.

Eine Übertragung außerhalb Europas findet nur dann statt, wenn der Auftraggeber oder seine Mitarbeiter die SupraTix Software außerhalb der EU verwenden.

Die Maßnahmen im Detail

Maßnahmen zur Eingabekontrolle

Die Eingabekontrolle gewährleistet, dass nachträglich überprüft und festgestellt werden kann, ob und von wem personenbezogene Daten in Datenverarbeitungssysteme eingegeben, verändert oder entfernt worden sind. Die Eingabekontrolle wird bei SupraTix über Protokolleinträge umgesetzt.

Darüber hinaus ist es für eine Vielzahl von verschiedenen Datensätzen direkt in der Anwendung ersichtlich, von welchem Benutzer diese zuletzt geändert wurden und wann diese Änderung stattfand.

Die Maßnahmen im Detail

Maßnahmen zur Ausgabekontrolle

Es ist sicherzustellen, dass Daten, die im Auftrag durch Dienstleister (Subauftragnehmer) verarbeitet werden, nur gemäß der Weisung des Auftraggebers verarbeitet werden.

Maßnahmen, die gewährleisten, dass personenbezogene Daten, die im Auftrag verarbeitet werden, nur entsprechend den Weisungen des Auftraggebers verarbeitet werden können:

Zugangskontrolle

- dokumentierte Prozessabläufe.

- Sicherstellung, dass beim Subunternehmen die Einhaltung der Anforderungen nach Art. 28 DS-GVO durch Auftraggeber und/oder Auftragnehmer erfolgt.

- Über jeden Unterauftrag wird ein Vertrag unter Einhaltung der Vorschriften des Bundesdatenschutzgesetzes abgeschlossen.

- Die Datenverarbeitung findet ausschließlich in europäischen Rechenzentren von Amazon Webservices und im Rechenzentrum der Scopevisio AG in Frankfurt am Main statt.

- Regelmäßige Updates der SupraTix Software finden über Fernwartung im Rechenzentrum statt.

- Aufträge zum Support wurde an die Firma Zendesk übergeben. Sonstige Verarbeitung von Kundendaten wurden durch SupraTix nicht erteilt.

Die Maßnahmen im Detail

Maßnahmen zur Verfügbarkeitskontrolle

Ein mehrstufiges Sicherheitskonzept stellt die Verfügbarkeit der Daten sicher. Alle physikalischen Datenträger (Festplatten) sind als RAID-Verbund ausfallsicher angelegt und jede Komponente des verwendeten Storage Area Network (SAN) ist redundant vorhanden. Der Status der Datenträger wird laufend automatisch überwacht und defekte Festplatten werden unverzüglich ausgetauscht. Die Datenträger befinden sich in einem separat, abgeschlossen Raum.

Die Kundendaten werden jede Nacht in einem getrennten Brandabschnitt gesichert und gespeichert. Es existiert ein schriftlicher Notfallplan, um die Sicherungen bei Verlust oder Zerstörung der physikalischen Datenträger auf andere Datenträger zurückzuspielen.

Das Rechenzentrum bietet durch vollklimatisierte Sicherheitsräume zusammen mit einer Löschanlage weitgehenden Schutz vor Schäden durch äußere Einflüsse wie Feuer, Gas und Wasser.

Schutz gegen zufällige oder mutwillige Zerstörung bzw. Verlust:

tägliche Datensicherung erfolgt auf einem NAS

die Server sind mit RAID-Controller ausgestattet

alle Server sind an USV's angeschlossen

Brandmeldeanlage und Rauchmelder im gesamten Gebäude

Es gibt einen klimatisierten Serverraum

Im gesamten Gebäude gibt es Feuerlöscher

Ein Blitz/ Überspannungsschutz ist verbaut

Die Maßnahmen im Detail

Maßnahmen zur Erfüllung des Trennungsgebots

Für jeden Mitarbeiter ist eine individuelle Rechtevergabe durch den Administrator gewährleistet, sodass nur für die jeweilige Fachabteilung berechtigte Personen Zugriff auf personenbezogene Daten ihrem Zweck nach besitzen.

Maßnahmen, die sicherstellen, dass Daten, die zu unterschiedlichen Zwecken übermittelt wurden, auch getrennt verarbeitet werden:

durch Nutzeranmeldung am Netzwerk, sowie Branchenlösung

zentraler Domaincontroller sorgt für die Authentifizierung und Autorisierung der berechtigten Computer und Benutzer

Nutzer- und Rechteverwaltung in der Branchenlösung

Integrität (Art. 32 Abs. 1 lit. b DS-GVO)

Watch-Party

Session wird geladen ...

Viewer: 0