Definition Phishing

Phishing (engl. Password Harvesting Fishing = Passwort Ernte fischen) beschreibt Cyberattacken, die die Identität (persönliche Daten) des Benutzers stehlen.

Dabei können mit persönlichen Daten, Informationen wie z. B.:

- Zahlungsadressen,

- E-Commerce- oder

- Kommunikationsinformationen und

- Kreditkartendaten

gemeint sein.

Die Methoden des Phishings sind vielfältig. So werden die persönlichen Daten meist unbemerkt an Dritte weitergeleitet. Zum einen durch das Herunterladen von infizierten Anhängen und zum anderen durch „Drive-by-Infection“ bzw. „Drive-by-Download“.

Bei diesen Angriffen erstellen Hacker speziell präparierte Webseiten und optimieren sie für Suchmaschinen. Damit potentielle Opfer zu ihren präparierten Webseiten finden, verschicken Hacker Spam-E-Mails, die Links enthalten und zu diesen vermeintlich seriösen Webseiten führen.

Durch das Verfolgen des präparierten Links gelangt ein unerwünschtes schädliches Programm (auch Malware genannt, wie z. B. Viren oder Trojaner) auf den Benutzerrechner. Durch den Besuch der Webseite und ohne weiteres Zutun des Benutzers werden nun automatisch Inhalte heruntergeladen.

Infizierte Links können außerdem über Anhänge oder Posts (Beiträge von Benutzern) in sozialen Netzwerken verbreitet werden. Damit im Zusammenhang stehen auch Schadsoftwares (ebenfalls unter Malware zusammengefasst), die unbemerkt heruntergeladen werden und dann gezielt den Virenschutz des Benutzers umgehen.

Vorgehen Phishing

Informationen können auch durch exakte Kopien beliebter Webseiten heruntergeladen werden, indem man die persönlichen Daten, wie Pin und Namen, in ein falsches Fenster eingibt. Wenn vertraute Webseiten teilweise oder komplett nachgebaut werden, nennt man das "Spoofing"(Verschleierung einer vertrauten Webseite). Ein besonderes Problem beschreibt des Weiteren das Vorgehen des „Social Engineering“, was die personalisierte und gefilterte Ansprache von potenziellen Opfern, bspw. durch E-Mails, beinhaltet. Die dadurch erhaltenen Daten werden weiterverkauft oder genutzt, um weitere Straftaten zu begehen.

Social Engineering Bsp.:

Sie sind auf Ihrer Onlinebanking-Seite und es öffnet sich ein Fenster mit folgender Meldung: „Bitte nehmen Sie an einer kleinen Umfrage teil und installieren Sie dazu diese App. Sie würden uns damit sehr helfen, unseren Banking-Prozess zu optimieren.“

Sie sind auf Ihrer Onlinebanking-Seite und es öffnet sich ein Fenster mit folgender Meldung: „Bitte nehmen Sie an einer kleinen Umfrage teil und installieren Sie dazu diese App. Sie würden uns damit sehr helfen, unseren Banking-Prozess zu optimieren.“

Close

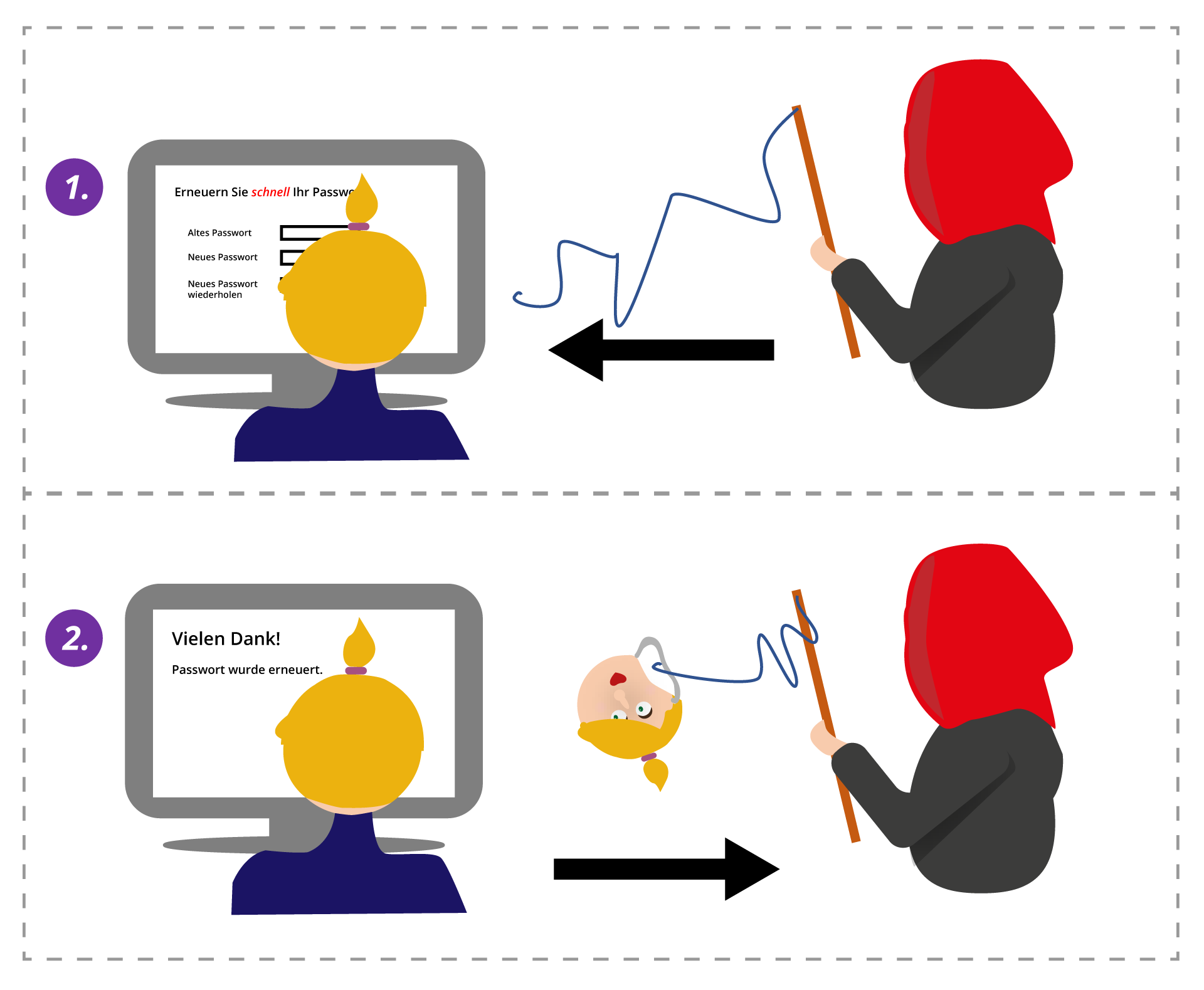

Abb. 1: Darstellung des Phishing-Prozess

Vorgehen Phishing

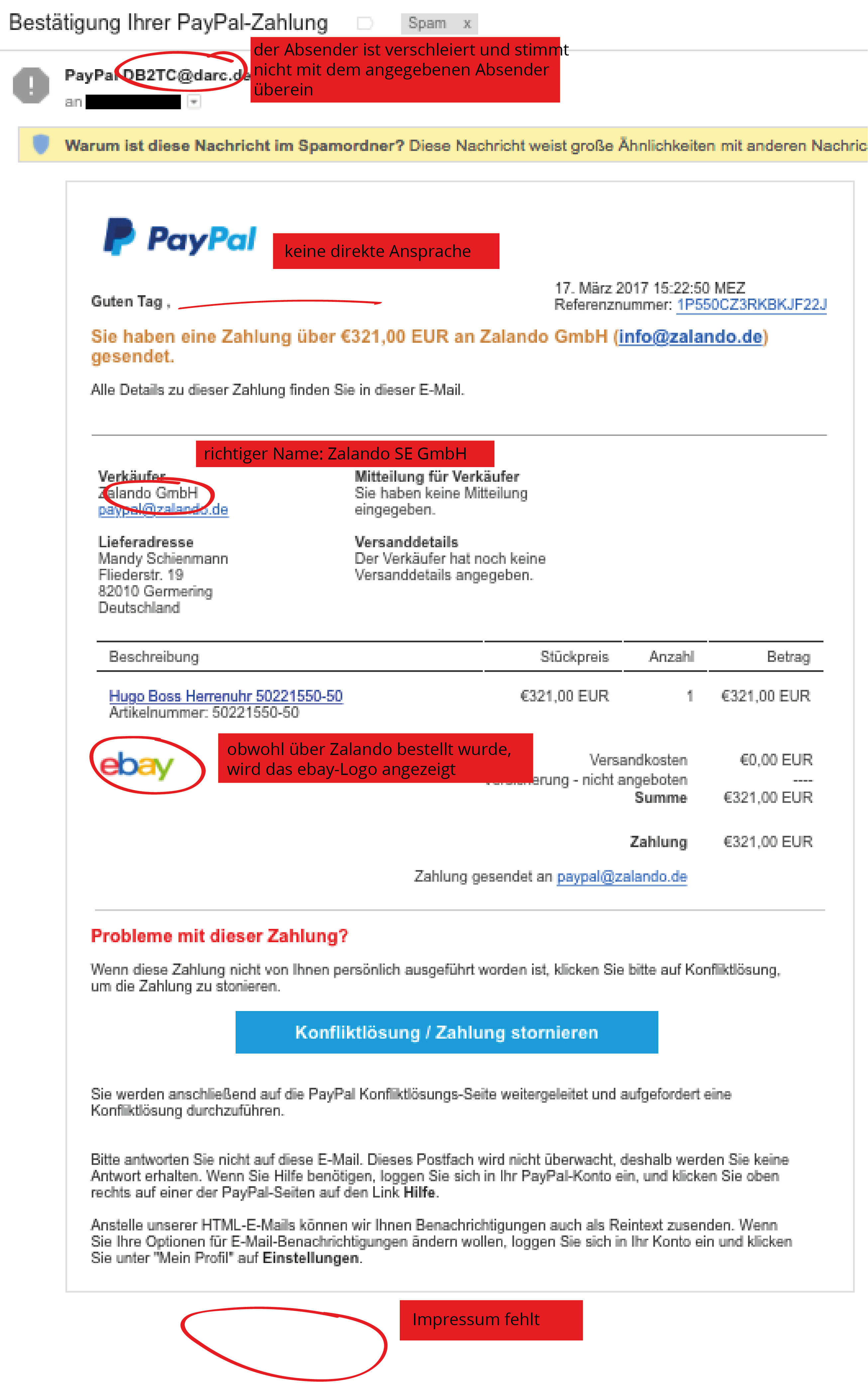

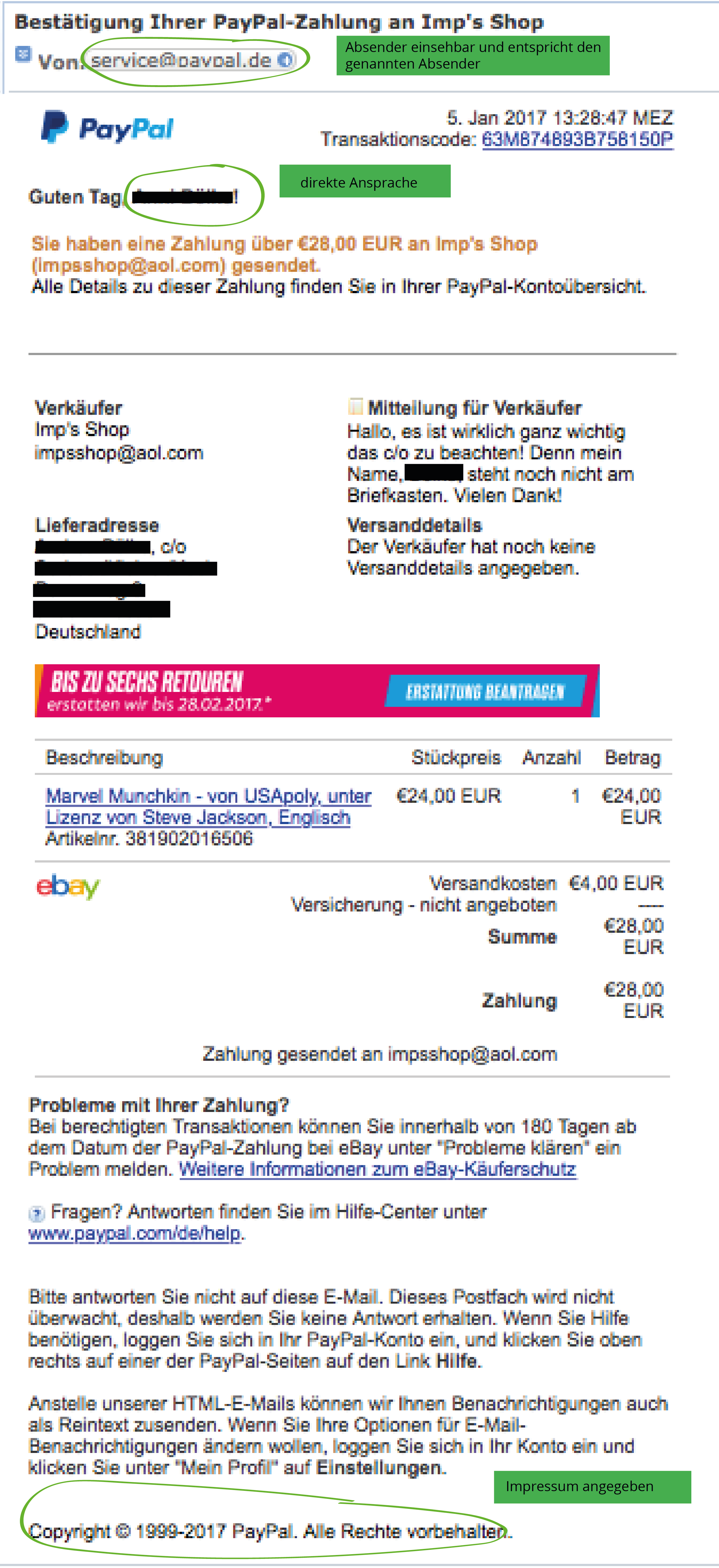

Im Folgenden sehen Sie, wie sich eine Phishing- von einer originalen E-Mail unterscheidet.

Auf der linken Seite sehen Sie ein Beispiel für eine Phishing-E-Mail und auf der rechten Seite ein Beispiel, wie die originale E-Mail aussehen sollte.

Abb. 2: Phishing-E-Mail

Abb. 2: Phishing-E-Mail Abb. 3: Originale E-Mail

Abb. 3: Originale E-MailDaten und Fakten Phishing

Erfolgreiches Phishing:

30% der Phishingnachrichten werden geöffnet,

12% klicken auf schädliche Anhänge, die Attacken steigen im Vergleich zu den letzten Jahren an

Top 3 der Unternehmen,

die in Phishingnachrichten genannt werden:

Microsoft (8%),

Facebook (8%) und

Yahoo (7%)

Top Themen in Phishingnachrichten 2016

Olympische Spiele, Brasilien und Finanzthemen (42%)

Watch-Party

Session wird geladen ...

Viewer: 0