Bei einem File-Inclusion-Angriff nutzen Angreifer Sicherheitslücken in Webseiten aus, um Dateien in fremde Webseiten einzubinden. Diese Art der Cyberattacke hat für die Angreifer den Vorteil, dass diese keine eigene Seite anlegen müssen. Außerdem können sie das Suchmaschinen-Ranking und den guten Ruf der angegriffenen Seite ausnutzen.

Ein möglicher "Include"-Befehl:

test.php <?php echo "Das tier ist alter.";

Das ist .

include "vars.php";

echo "Das tier ist alter";

Das Schaf ist 6.

vars.php <?php tier = "schaf"; alter = "6"; ? >

test.php <?php echo "Das tier ist alter.";

Das ist .

include "vars.php";

echo "Das tier ist alter";

Das Schaf ist 6.

PHP-basierte Webseiten sind für derartige Angriffe besonders anfällig.Zum einen überprüfen PHP-Anwendungen die Nutzereingaben häufig nicht auf einen schädlichen Code. Zum anderen können Angreifer den „Include“-Befehl ausnutzen. Webseitenentwickler verwenden diese Funktion, um die Wiederverwendbarkeit ihrer Seiten zu erhöhen und die Zahl notwendiger Neuprogrammierungen zu minimieren.

So wird zum Beispiel die Funktion von Entwicklern genutzt, um Daten, die in vielen Anwendungen vorkommen, wie im Header, Footer oder in Menü-Dateien, einfach und unkompliziert einzubinden.

Es können 2 Arten von File-Inclusion-Angriffen unterschieden werden:

- Local-File-Inclusion (LFI)

- Remote-File-Inclusion (RFI)

Local-File-Inclusion (LFI)

Bei der Local-File-Inclusion werden Dateien eingebunden, die auf dem eigenen Server liegen. Dies geschieht, wenn die Nutzer-Eingabe den Pfad der Datei enthält, die geöffnet werden soll. Wenn die Nutzer-Eingabe nicht sauber programmiert ist, hat der Angreifer die Möglichkeit durch Eingabe anderer Pfade, Dateien ausführen zu lassen, auf die er eigentlich keinen Zugriff hat (Directory Traversal). Außerdem kann er auch den PHP-Code so verändern, dass er Zugang zu lokal abgelegten Dateien erhält. Als Folge könnte der Angreifer Dateien auslesen, die sensible Daten wie Passwörter oder Konfigurationseinstellungen enthalten.

Remote-File-Inclusion (RFI)

Bei der Remote-File-Inclusion werden Dateien eingebunden, die auf einem anderen, entfernten (remote) Server liegen, zum Beispiel dem des Angreifers. Der Angreifer kann nun sowohl beim Server als auch beim Client einen Schadcode ausführen. Die Folgen können sehr unterschiedlich sein und reichen vom Diebstahl einzelner Session-Informationen oder Daten (Client) bis hin zur Störung und Kontrolle über die komplette Anwendung (Server).

Fakten Fakten Fakten

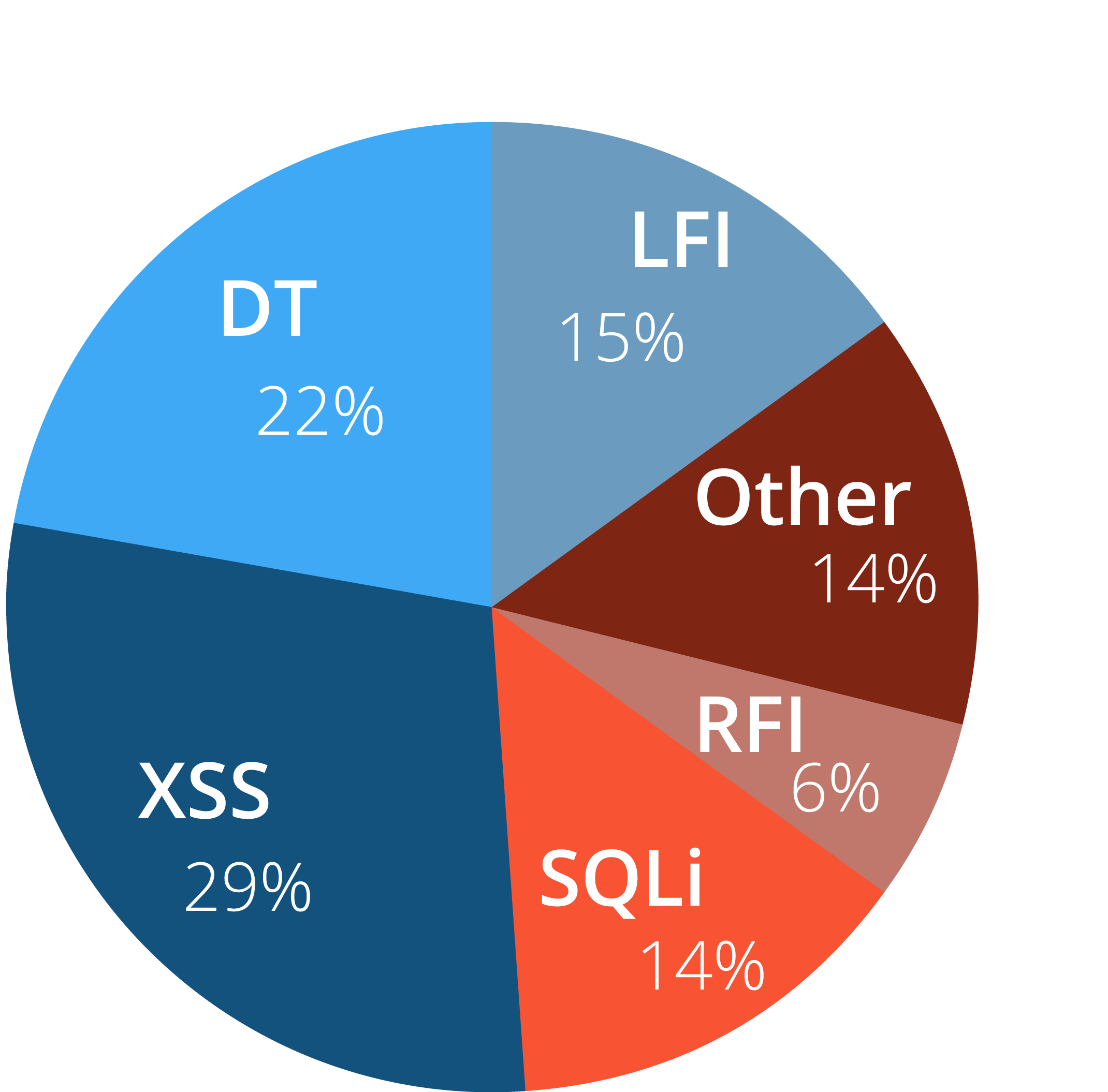

Die meisten RFI-Angriffe kamen 2011 aus den USA

RFI-Angriffe nach Herkunft

Ergebnis des Imperva Web Application Attack-Reports Januar 2012:

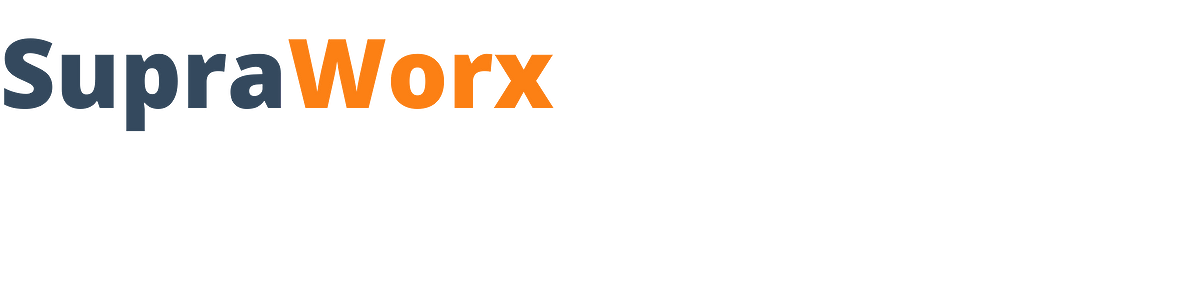

- RFI- und LFI-Angriffe machen zusammen etwa 20% aller Angriffe auf Web-Anwendungen aus,

- Dabei kommt LFI etwa 3 mal so häufig vor wie RFI.

Watch-Party

Session wird geladen ...

Viewer: 0