Beim Session Hijacking (Session-Entführung) nutzen Angreifer den Session-Schlüssel eines Nutzers, um Zugang zu einer Webanwendung zu erhalten und diese in seinem Namen weiter zu nutzen.

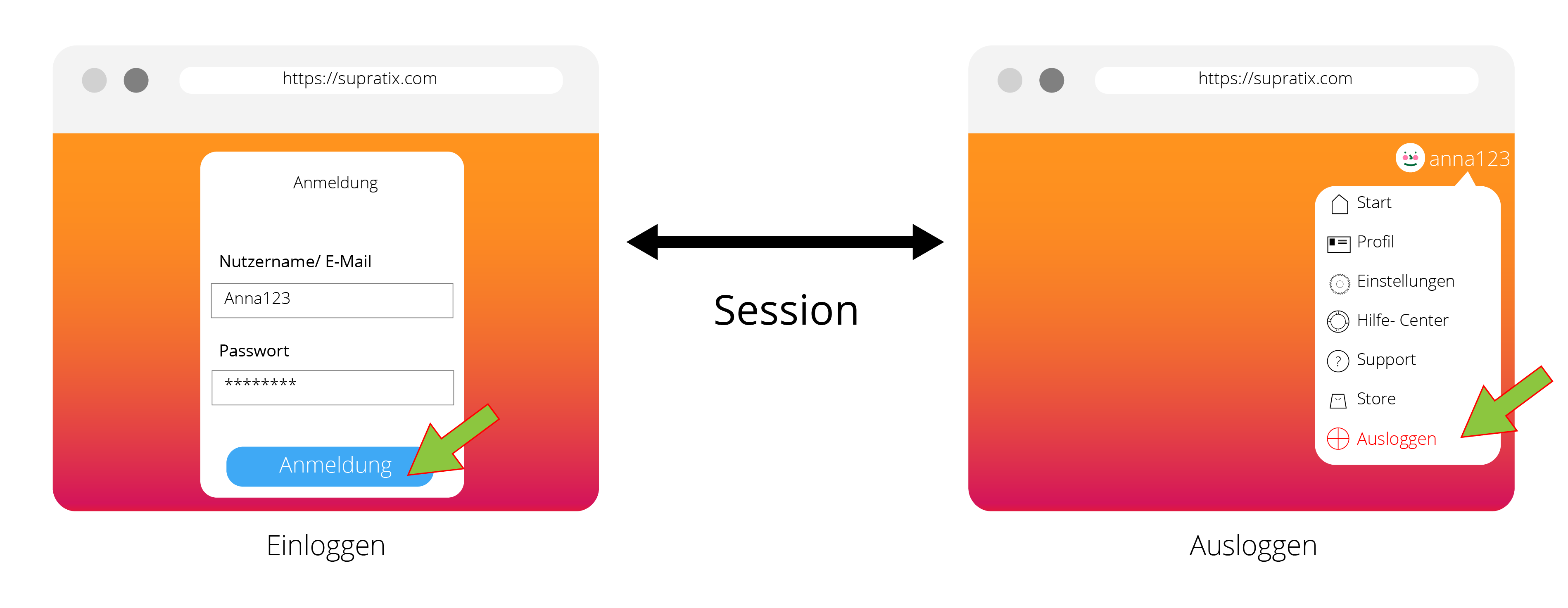

Was ist eine Session? Abb. 1: Visuelle Darstellung einer Session

Abb. 1: Visuelle Darstellung einer Session

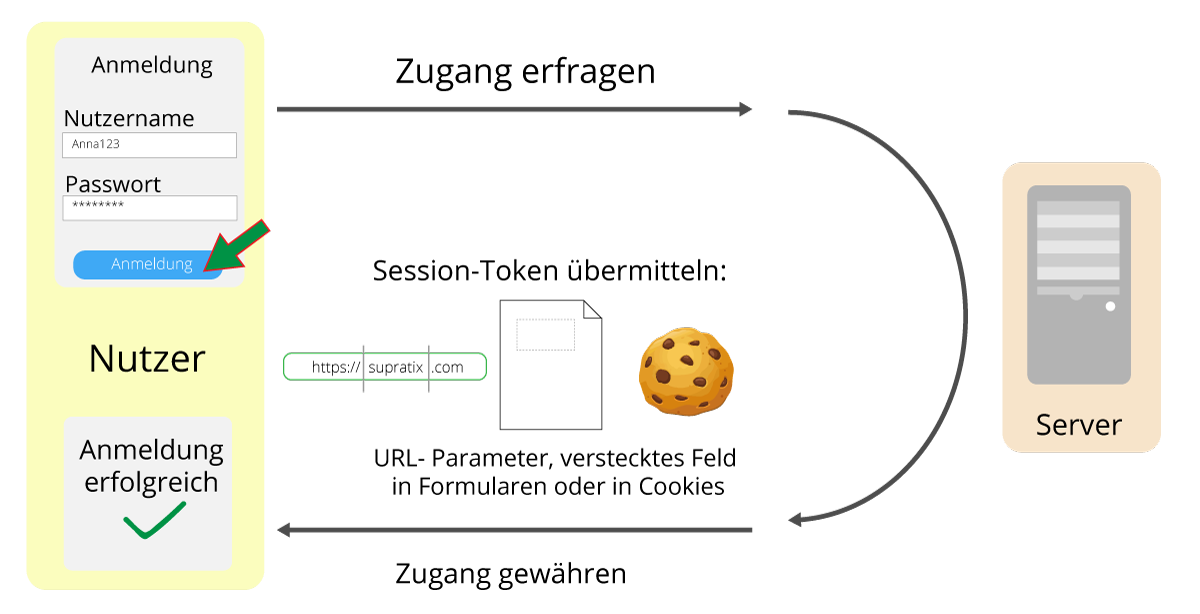

Eine Session entsteht dort, wo sich Benutzer registrieren und einloggen müssen. Im Rahmen einer Webanwendung wird die Kommunikation zwischen Server und Client über das HTTP-Protokoll geregelt. Dieses ist in der Regel zustandsneutral. Das bedeutet, dass einzelne Aufrufe einer Seite nicht als Session, sondern eben nur als einzelne Aufrufe erkannt werden. Mithilfe eines Session-Schlüssels wird es möglich, den Zustand des HTTP-Protokolls zu speichern. So kann zum Beispiel ein Nutzer eines sozialen Netzwerkes nach dem Einloggen in seinen Account verschiedene Seiten innerhalb des Netzwerkes aufrufen, ohne sich immer wieder identifizieren zu müssen. Durch Sessions erfolgt also die Identifizierung und Autorisierung gegenüber Servern. Man könnte also sagen, der Server weiß nun, wer am anderen Ende sitzt und die Anwendung nutzt. Alle Angriffe, die diese Autorisierung kopieren oder umgehen, können das zu schützende System angreifen und auf dessen Daten zugreifen. Sie stellen also eine erhebliche Gefährdung dar.  Abb. 2: Ablauf der Authentifikation eines Benutzers über die Session

Abb. 2: Ablauf der Authentifikation eines Benutzers über die Session

Die Identifikation des Nutzers gegenüber dem Server erfolgt mittels eines Session-Schlüssels (auch Session ID), der bei jeder Anfrage des Nutzers (Clients) an den Server abgefragt wird. Der Session-Schlüssel ist daher vergleichbar mit einer Art Kurzpasswort, das für die Dauer der Session aktiv ist. Da er von PHP (Skriptsprache für das Erstellen von Webseiten) mit einer hohen Zufallswahrscheinlichkeit erzeugt wird und 32 Zeichen lang ist, besteht quasi nicht die Möglichkeit, ihn zu erraten.

- Über URL-Parameter,

- Als verstecktes Feld in Formularen,

- In Cookies.

Beim Session Hijacking kommt es zum Kopieren des Session-Schlüssels durch einen Angreifer. Dies kann auf 3 Arten geschehen:

- Mitlesen des Netzwerkverkehrs,

- Auslesen des Sitzungsschlüssels aus der Webseite,

- Auslesen des Schlüssels aus der Sessionverwaltung.

Für Angreifer ist es am einfachsten, wenn sie die Cookies des Nutzers oder die der Webseite auslesen, um den Session-Schlüssel zu kopieren. Daher wird diese Taktik am häufigsten angewendet. Voraussetzung dafür ist ein XSS-Angriff auf die Webseite, bei dem ein Skriptcode eingefügt wird, der die Cookies der Nutzer ausliest und die Daten an den Server des Angreifers übermittelt. Der Angreifer kann dann eine Kopie des Cookies auf seinem Browser erstellen. Dies hat zur Folge, dass er nun über die Identität und Privilegien des angegriffenen Nutzers verfügt.

Eine weitere Möglichkeit, an die Informationen zu gelangen, ist ein Man-in-the-Middle-Angriff: Bei Nutzung unverschlüsselter Kommunikationsprotokolle, wie HTTP oder FTP, können Angreifer die Kommunikation zwischen Client und Server über sich umleiten.

Fakten Fakten Fakten

- Am häufigsten erfolgt das Kopieren des Session-Schlüssels durch das Auslesen von Cookies.

Watch-Party

Session wird geladen ...

Viewer: 0