Im Folgenden sei ein Experiment beschrieben, welches der Softwareentwickler, Eric Butler, durchführte. Mit diesem Experiment wollte er aufzeigen, wie einfach man Cookies in offenen WLan-Netzwerken auslesen kann, um eine Kommunikationssitzung zu entführen (bzw. Session Hijacking auszuführen).

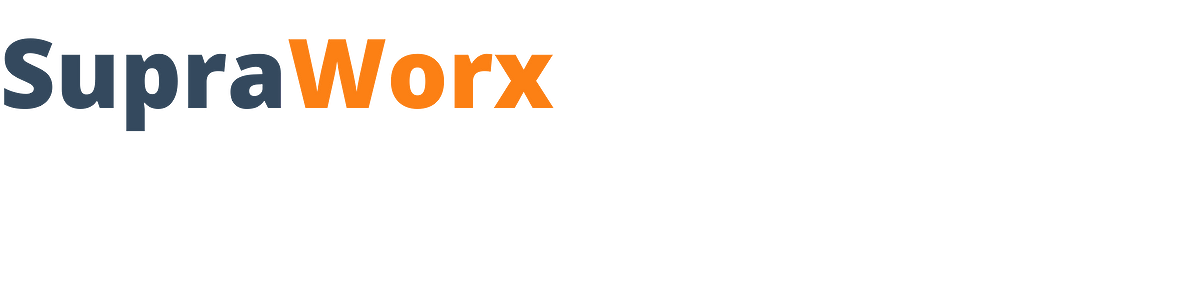

Abb. 1: Browsererweiterung wird gestartet

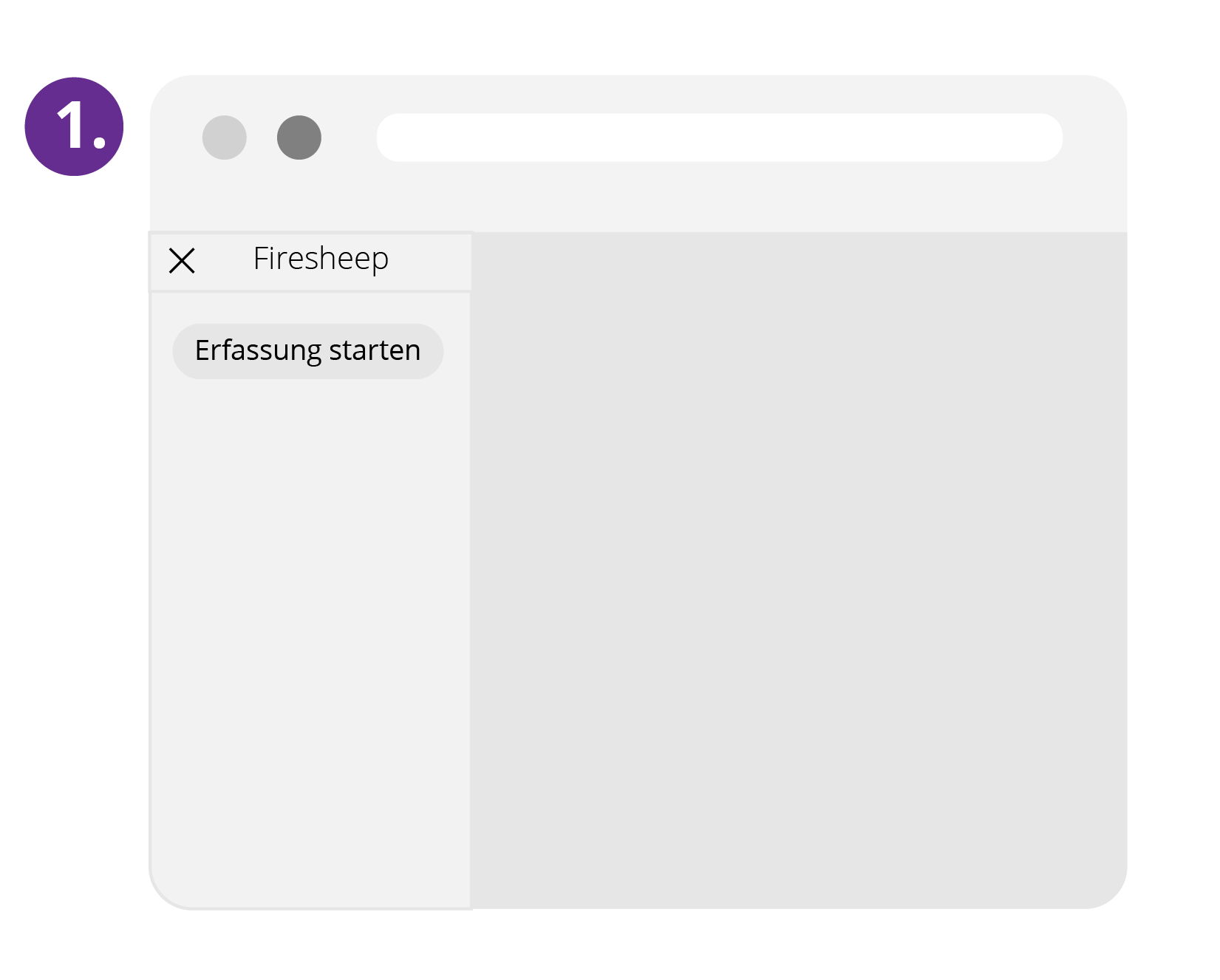

Abb. 2: Datenverkehr wird analysiert

Abb. 3: Session von Sophie wurde gekapert

Nachdem sich in eine Webseite eingeloggt wurde, antwortet der Server der Webseite mit einem Session-Token oder digitalen Schlüssel, der vom Browser für Folgeanfragen verwendet wird. Wenn ein Angreifer Zugang zu diesem digitalen Schlüssel erhält, hat er Zugriff auf alles, auf was auch der Nutzer Zugriff hat. Das Problem wird besonders gravierend, wenn der Nutzer sich in einem öffentlichen Netzwerk befindet. Dort sind die digitalen Schlüssel öffentlich einsehbar und dies macht den Nutzer sehr vulnerabel (angreifbar). Wenn zusätzlich die Anmeldung nicht auf einer https-Seite durchgeführt wird, dann sind alle Angaben vom Nutzer in Klartext sichtbar.

Um das Bewusstsein für diese Problematik zu entwickeln und den öffentlichen Druck auf die Webseitenbetreiber zu erhöhen, veröffentlichte Butler ein Add-on. Dieses macht den Datenverkehr, der im Netzwerk befindlichen Geräte, sichtbar.

Dabei werden auf Anfrage alle im Netzwerk neuerstellten Sessions abgefangen und angezeigt. Beim Anklicken eines gewünschten digitalen Schlüssels bekam man, mit der Identität des Opfers, direkten Zugang zu der Webseite.

Watch-Party

Session wird geladen ...

Viewer: 0