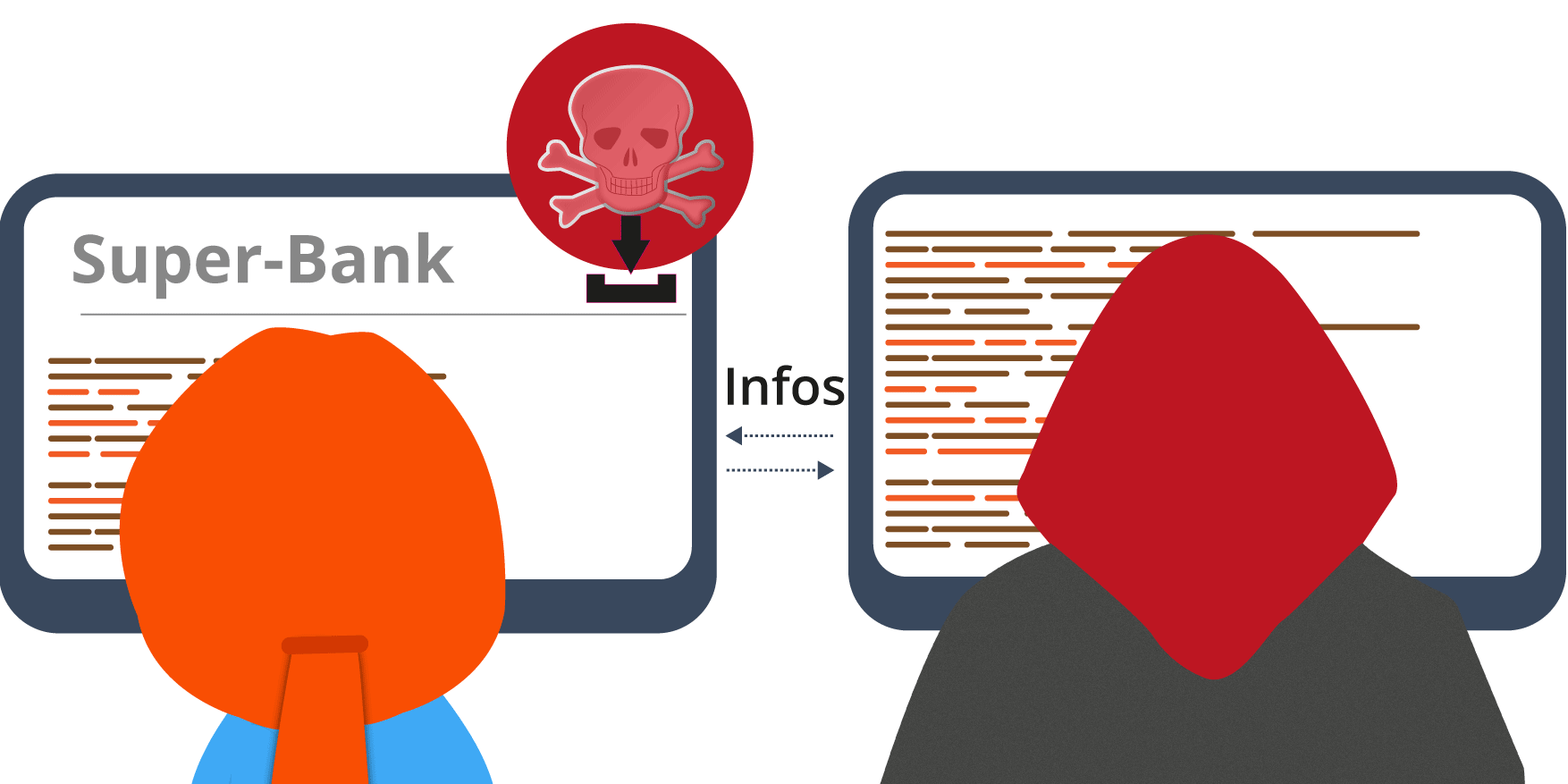

Bei Man-in-the-Middle-Angriffen schaltet sich ein Angreifer in die Kommunikation zwischen zwei oder mehreren Kommunikationspartnern. So könnte er sich bspw. in die Kommunikation zwischen einem Bankkunden und dessen Bank schalten. Ziel des Angreifers ist es, die eigentlich sichere Verbindung zu durchdringen und auf diese Weise Informationen mitzulesen oder zu manipulieren.

Normale, ungestörte Kommunikation zwischen Client und Server

Kommunikation zwischen Client, Server und dem "Man-in-the-middle"

Voraussetzung für einen solchen Angriff ist, dass der Angreifer die Kommunikationsanfrage des Clients auf sich selbst umleiten kann und die Kommunikationspartner die Identität des Gegenübers nicht prüfen. Das Umleiten der Verbindung kann dem Angreifer mittels Spoofing oder DNS-Manipulation gelingen.

Dabei sind auch eigentlich verschlüsselte Verbindungen nicht immer sicher: Wird die Identität des Kommunikationspartners nicht geprüft, kann der Angreifer eine verschlüsselte Verbindung vom Sender zu sich und von sich zum Empfänger aufbauen. Da der Angreifer zwischengeschaltet ist, kann er die verschlüsselt gesendeten Informationen zunächst entschlüsseln und auslesen, um sie dann verschlüsselt an den eigentlichen Empfänger der Information weiterzusenden

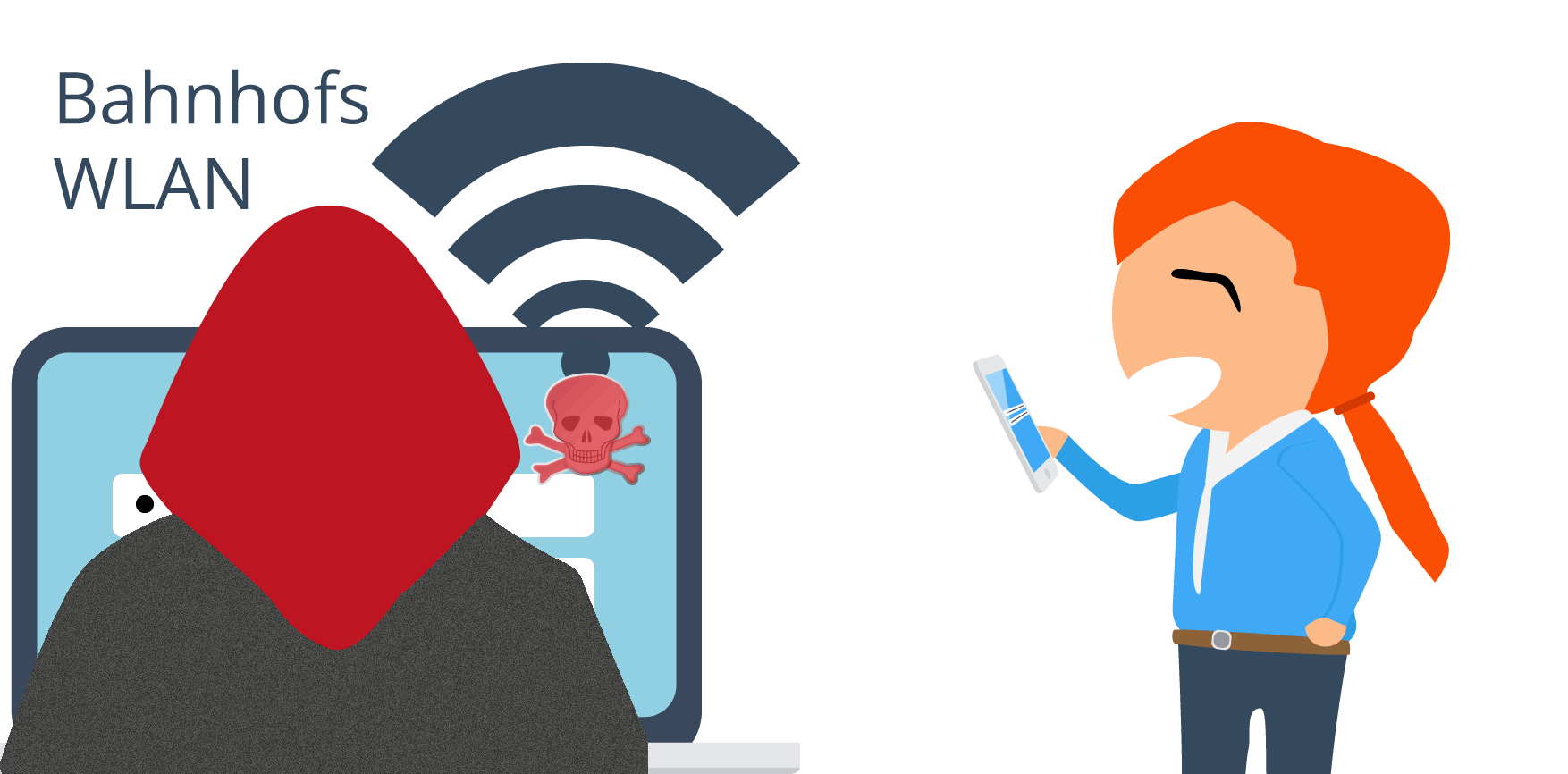

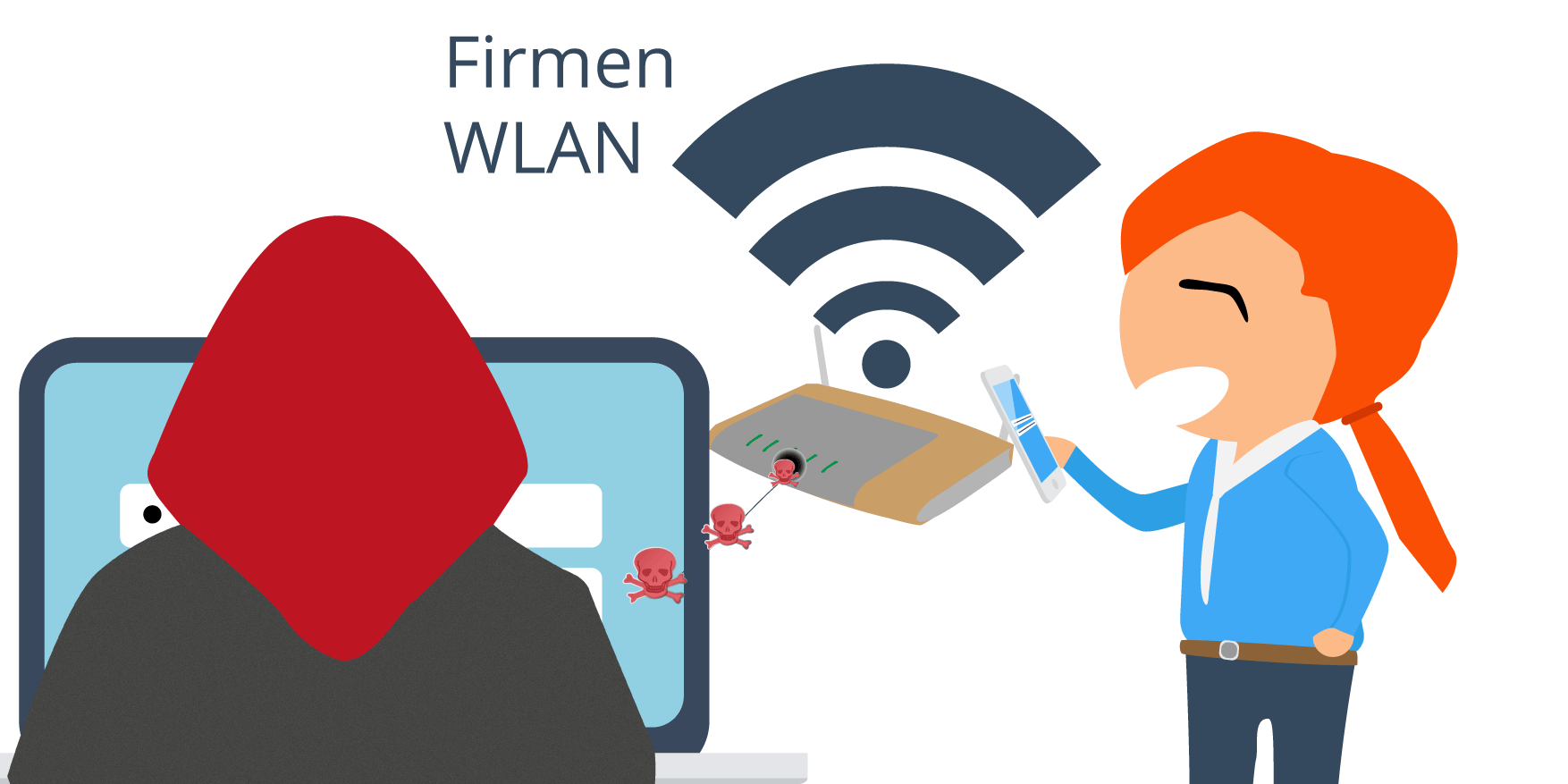

Varianten:

Am häufigsten nutzen Angreifer WLan-Router. Dabei können sie entweder einen schädlichen Router einrichten, der für andere wie ein harmloser, normaler Router wirkt oder über Sicherheitslücken auf einen bestehenden Router zugreifen.

Watch-Party

Session wird geladen ...

Viewer: 0