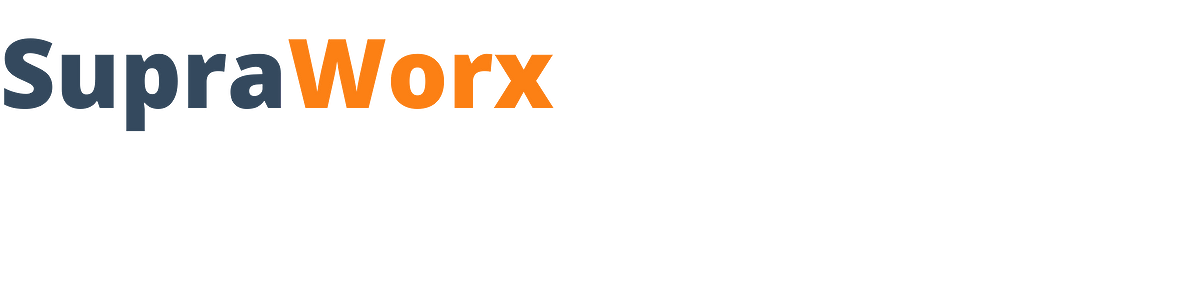

Man-in-the-Middle-Angriffe sind nicht auf die Computerwelt beschränkt – in ihrer einfachsten Form können sie im realen Leben vorkommen. So kann ein Krimineller gefälschte Rechnungen an ein Opfer versenden und im Namen des eigentlichen Rechnungssteller, durch Angabe von falschen Bankdaten das Geld erhalten (s. Abb. 1).

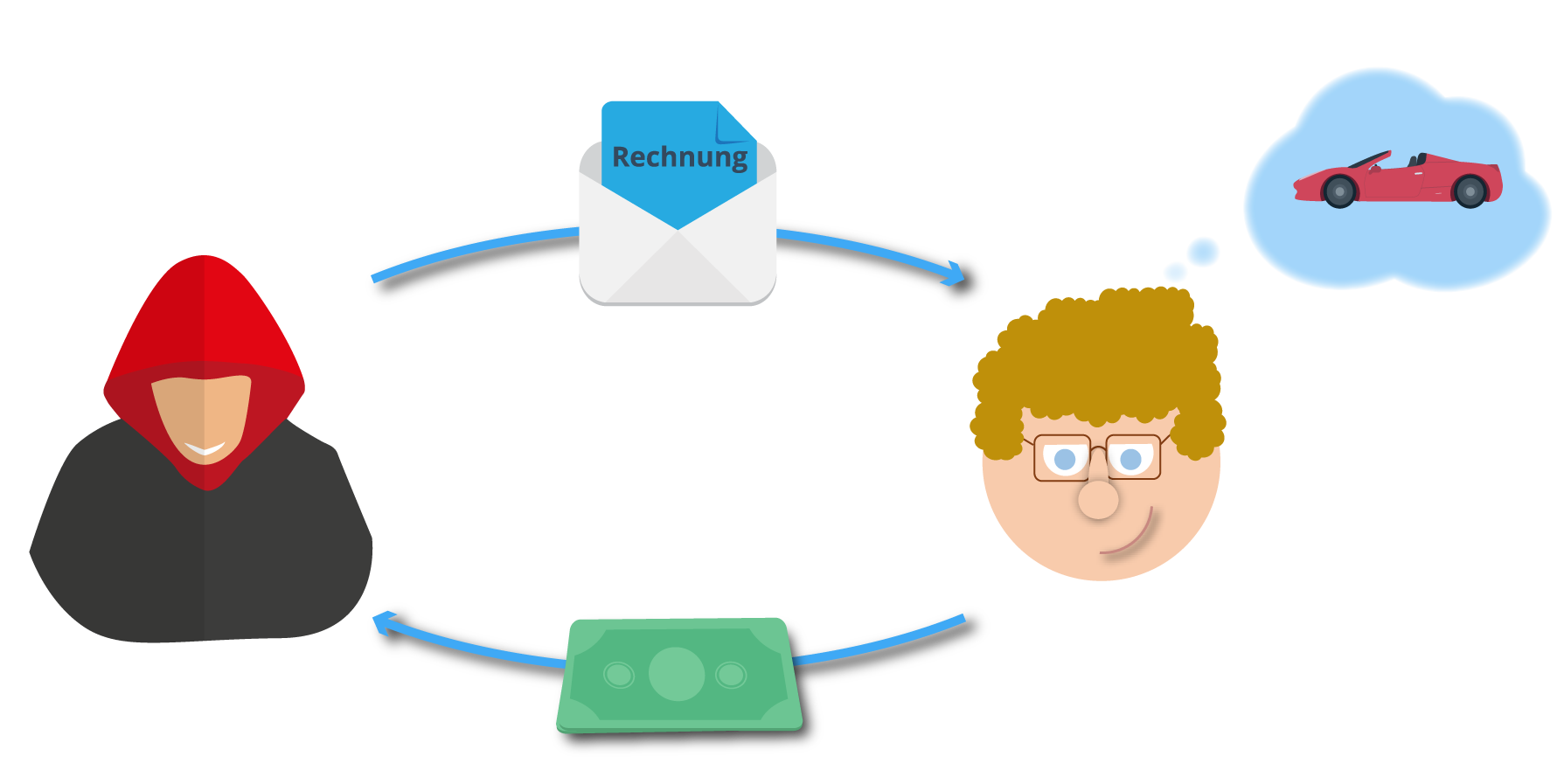

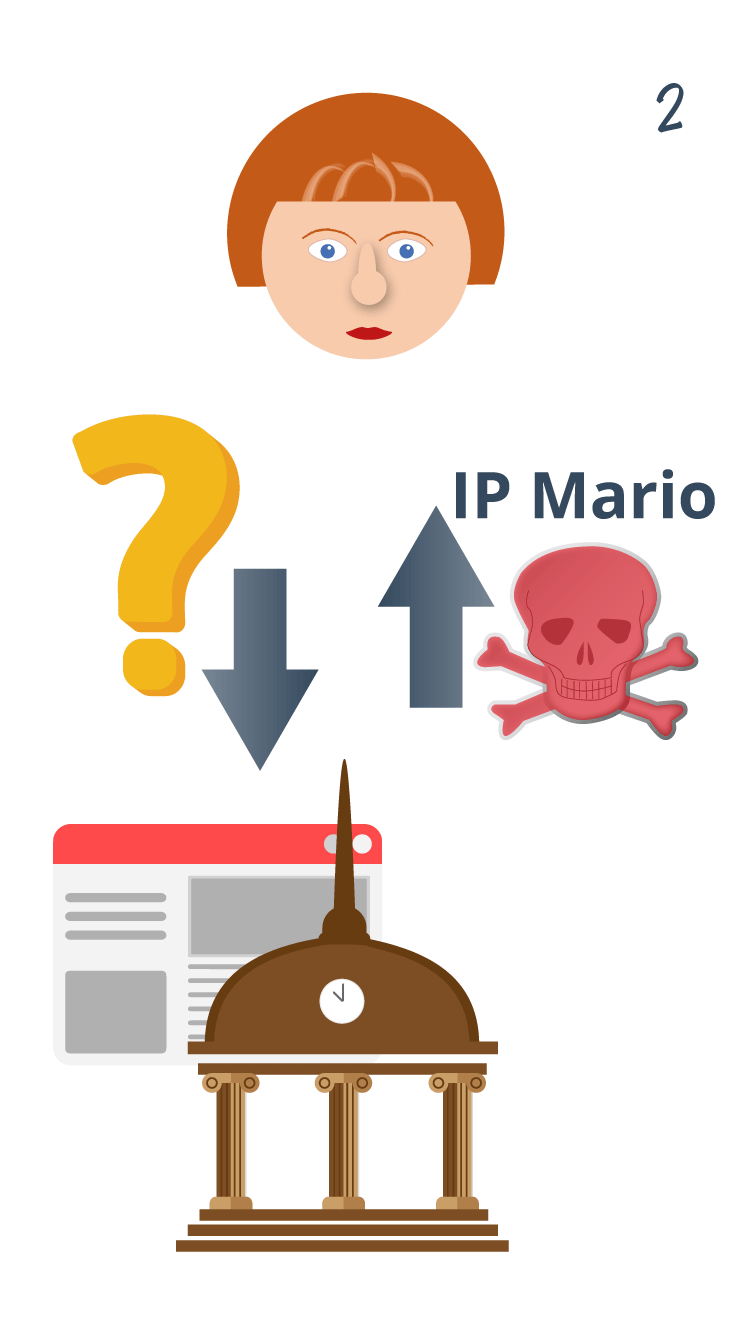

Man-in-the-Browser-Angriff (MitB, MITB) ist eine spezielle Form des Man-in-the-Middle-Angriffs, bei der ein Trojaner einen beliebigen Browser des Rechners infiziert und dann bei Nutzung des Browsers durch das Opfer die Darstellung von Webseiten verändert und Transaktionen durch den Angreifer durchführen kann (s. Abb. 2). Zum Beispiel kann der Angreifer auf das Onlinebanking oder soziale Netzwerke des Opfers zugreifen.

Abb. 1: Man-in-the-middle Angriff in der realen Welt.

Abb. 2: Man-in-the-Browser Angriff über eine Webseite.

Im Gegensatz zum Phishing können die Eingriffe des Schadprogramms dabei vom Nutzer im Normalfall nicht bemerkt werden, da der Nutzer sich auf den echten Seiten der Anbieter bewegt, korrekt eingeloggt ist und die unerwünschten Transaktionen für den Nutzer entweder verschleiert (Angreifer filtert die Anzeigen, sodass das Opfer diese nicht angezeigt bekommt) oder als normale Vorgänge angezeigt werden.

Ein Beispiel stellt ein großangelegter Man-in-the-Browser-Angriff in den USA dar. Im Zuge der Attacke veränderten die Angreifer über eine Schadsoftware (Malware), welche Sie über eine gefälschte UPS-E-Mail (UPS=amerikanisches Logistikunternehmen) auf den Rechner des Opfers installierten, gezielt gesicherte Webseiten von Bankinstituten. Bevor die Opfer eine Webseite angezeigt bekamen, wurde diese durch die Schadsoftware verändert. So gelang es Anmeldedaten zu kapern und Bankbewegungen auszuführen. Aktuelle Zahlen gehen von einem Schaden von 450.000 $ aus. Dabei bemerkten die Opfer den Betrug erst, als sie sich an einem anderen nicht infizierten Rechner anmeldeten.

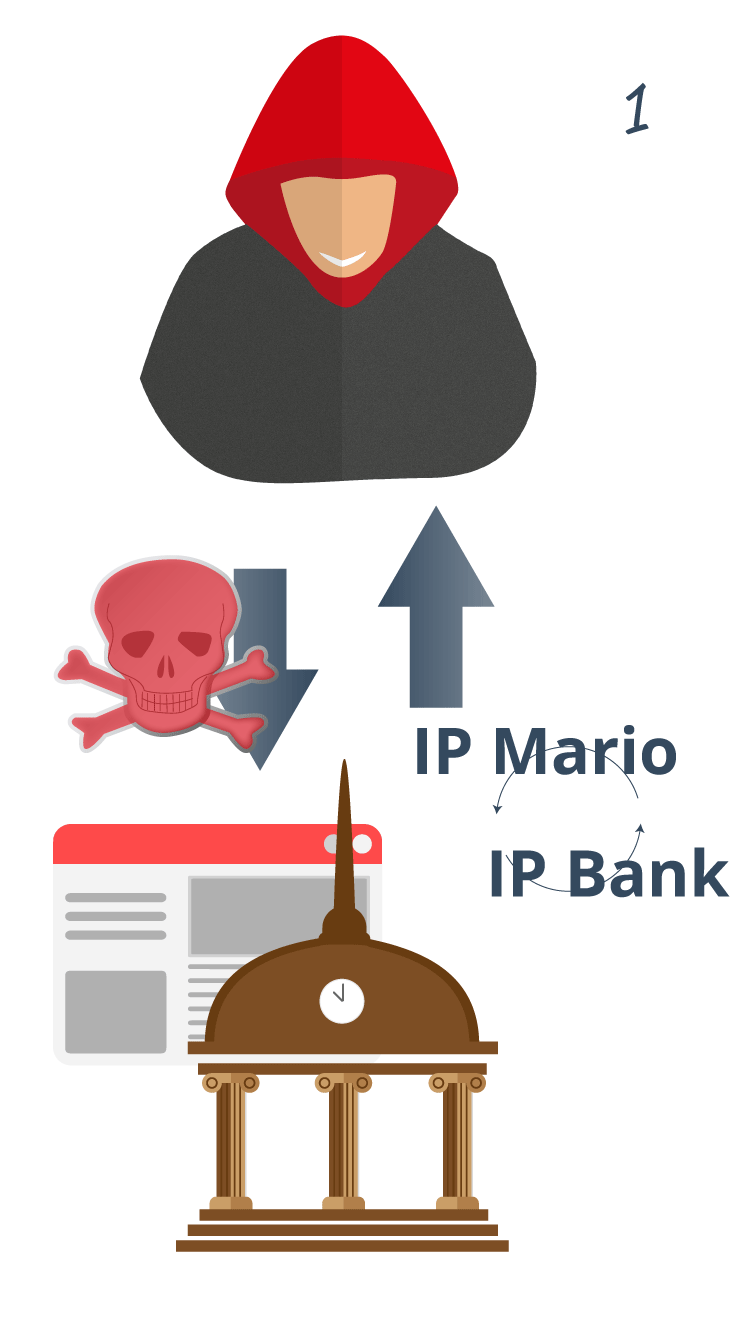

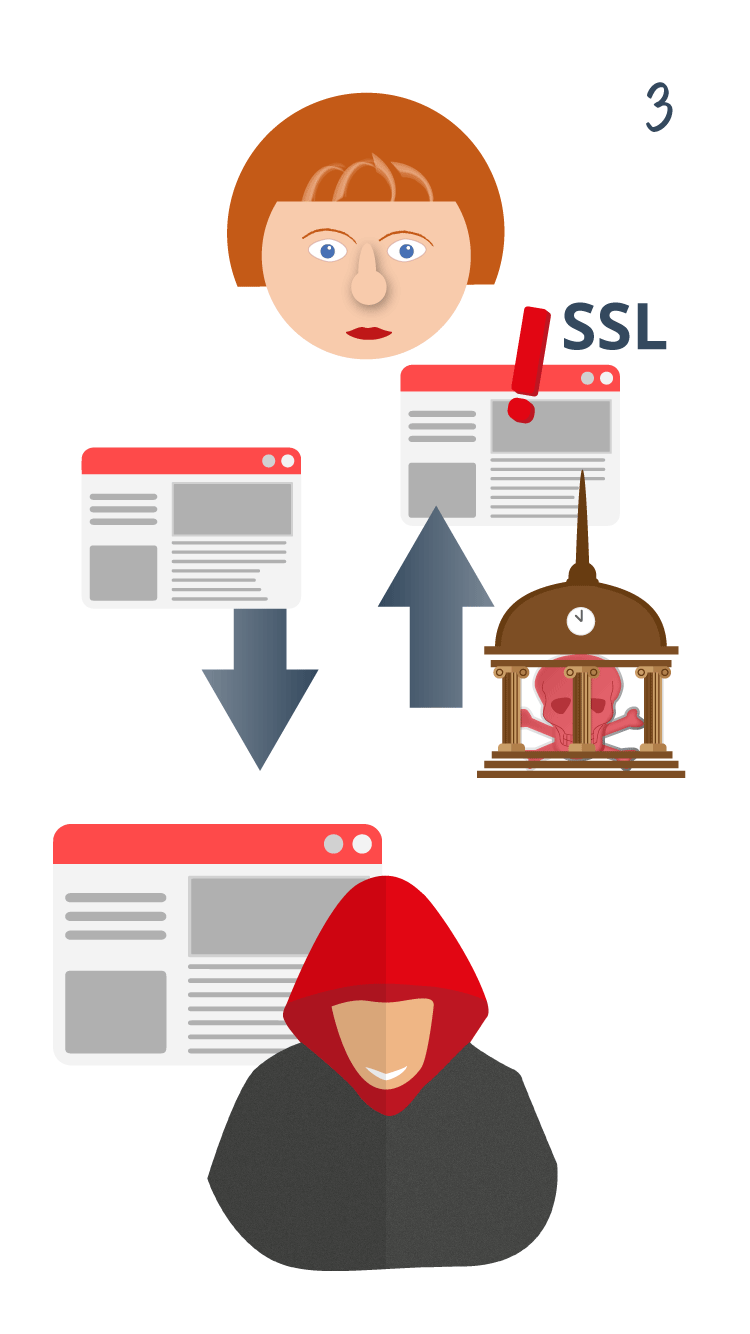

Einem Angreifer gelingt es durch DNS -Spoofing, Nameserver so zu manipulieren, dass bei DNS -Abfragen statt der IP -Adresse einer bestimmten Bank die IP -Adresse seines Rechners zurückgegeben wird.

Ein Benutzer möchte daraufhin eine Verbindung zum Webserver der Bank aufbauen, um Homebanking zu nutzen. Um für den Verbindungsaufbau die IP -Adresse des Webservers zu ermitteln, sendet der Rechner des Benutzers eine Anfrage mit dem Rechnernamen der Bank an den DNS -Server, der aber mit der gefälschten IP -Adresse des Angreifers antwortet. Daraufhin baut der Benutzer aufgrund der gefälschten IP -Adresse eine https -Verbindung zum Rechner des Angreifers auf.

Der Browser zeigt zwar Warnhinweise an, dass das SSL -Zertifikat ungültig ist, der Benutzer ignoriert diese Hinweise jedoch, da er sie nicht versteht. Als Folge wird der Benutzer auf den Webserver des Angreifers umgeleitet. Der Angreifer baut daraufhin eine verschlüsselte https-Verbindung zur Bank auf. Alle Transaktionen, die der Benutzer in der anschließenden Web-Session durchführt, kann der Angreifer einsehen und manipulieren.

Watch-Party

Session wird geladen ...

Viewer: 0