Die Ausgangslage

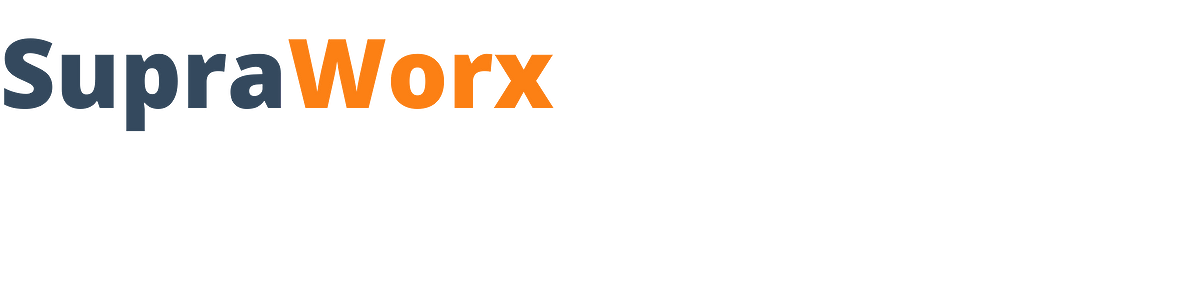

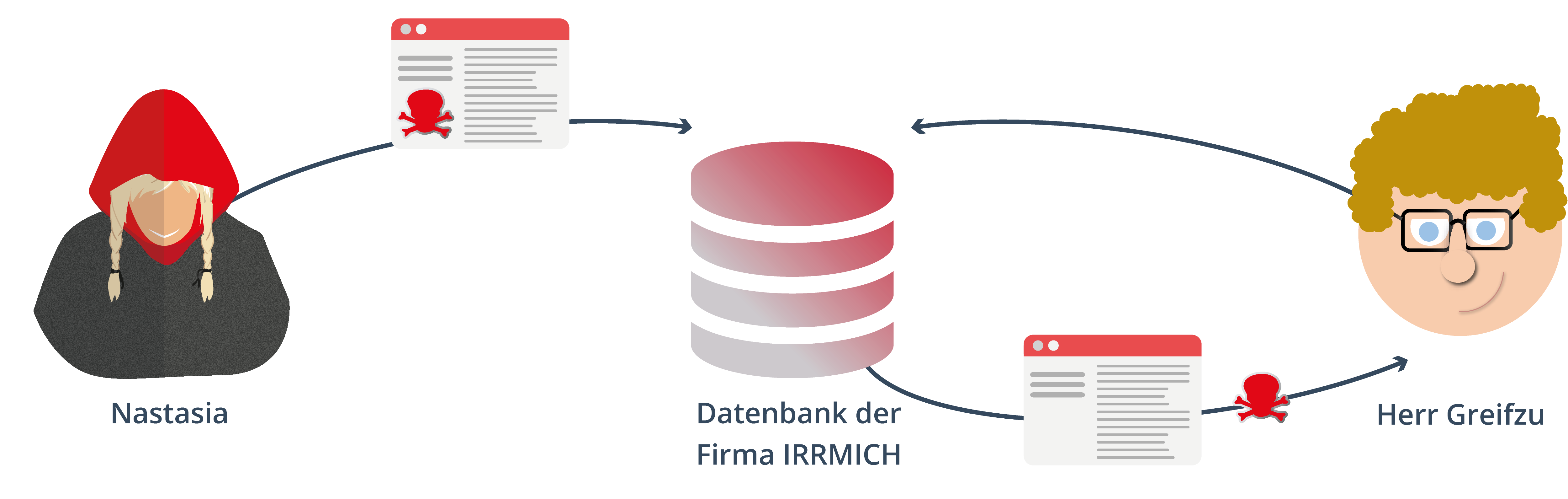

Hans ist auf Jobsuche und surft dazu auf der Seite der berühmten Firma IRRMICH, einer der bedeutendsten Automobilhersteller der Stadt.

Um vakante Stellen zu finden, ruft er den Menüpunkt „Jobportal“ auf. Seine Anfrage wird mit einer Liste von zu besetzenden Stellen, in der Firma IRRMICH, beantwortet. Dort fällt ihm die Stelle als Salesmanager/-in auf und er möchte sich dafür bewerben.

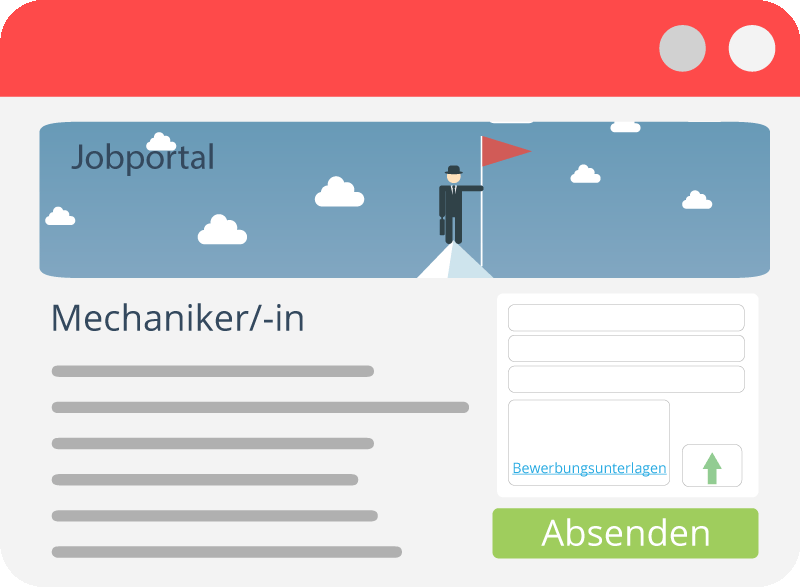

Deshalb klickt er auf einen Button, der zum einen Details über den Job und zum anderen ein freies Feld zur Eingabe seiner Bewerbung freigibt. Hans füllt alles aus und versendet seine Bewerbung.

Im Anschluss erhält er mit einem „Vielen Dank für Ihre Bewerbung“ eine Information darüber, dass seine Bewerbung angekommen ist.

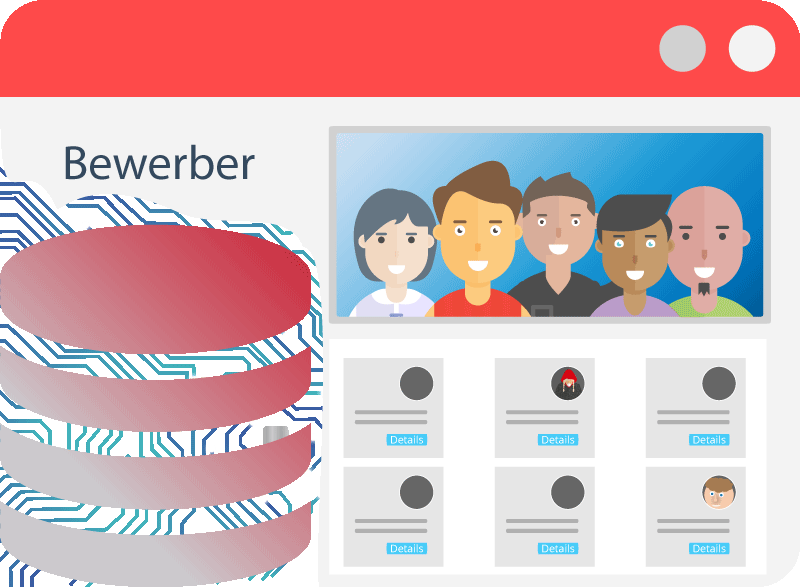

Ein Recruiter der Firma IRRMICH, der Herr Greifzu, ruft just in dem Moment die Bewerberdatenbank ab, um zu schauen, ob sich neue Bewerber/-innen hinzugefügt haben.

Als Rückmeldung erhält er eine Liste kürzlich getätigter Bewerbungen und hat die Möglichkeit, über den Button „Details“, mehr über die neuen Bewerber/-innen zu erfahren.

Er entschließt sich, Hans’ Bewerbung durchzulesen. Während er darüber nachdenkt, ob Hans die richtige Person für die zu besetzende Stelle ist, geschieht allerdings folgendes:

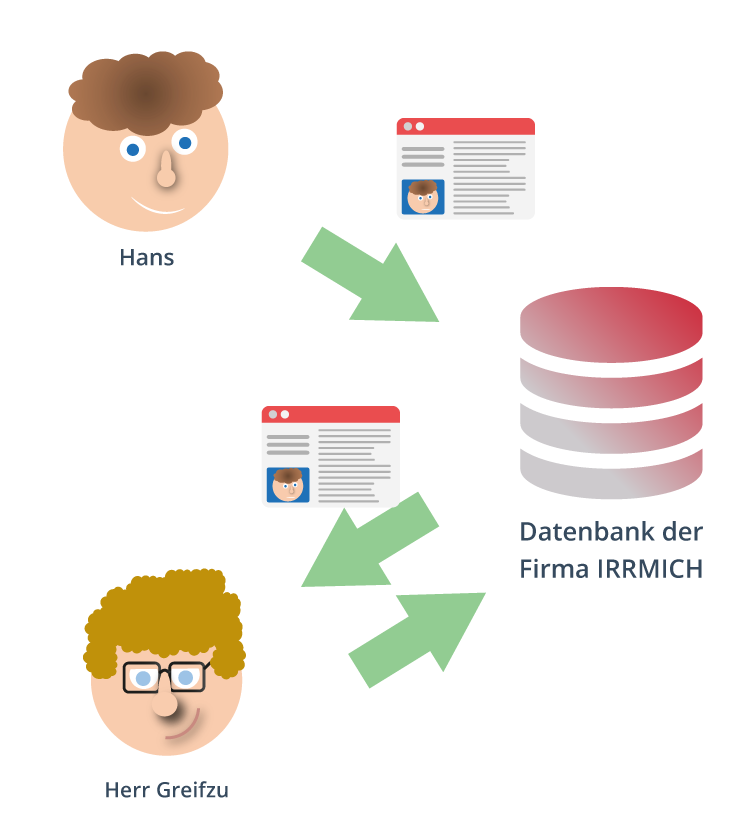

Der Prozess des Bewerbungseingangs von Hans in der Datenbank von der Firma IRRMICH.

Der Angriff

HTML-Link mit JavaScript-Kommando:

Der Angreifer muss den eigentlichen Schadcode nicht einmal auf dem angegriffenen Server platzieren – es genügt, wenn er den Aufruf eines auf einem beliebigen anderen Server gespeicherten Schadscripts veranlasst, wie z.B. über einen HTML-Link.

Der Angreifer muss den eigentlichen Schadcode nicht einmal auf dem angegriffenen Server platzieren – es genügt, wenn er den Aufruf eines auf einem beliebigen anderen Server gespeicherten Schadscripts veranlasst, wie z.B. über einen HTML-Link.

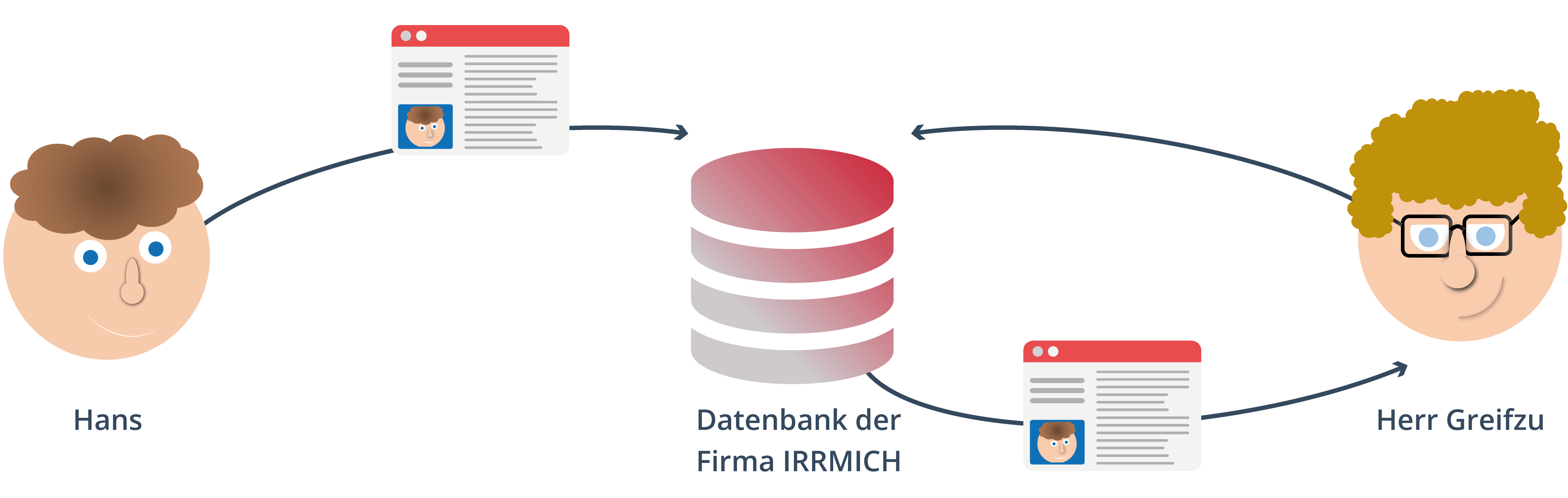

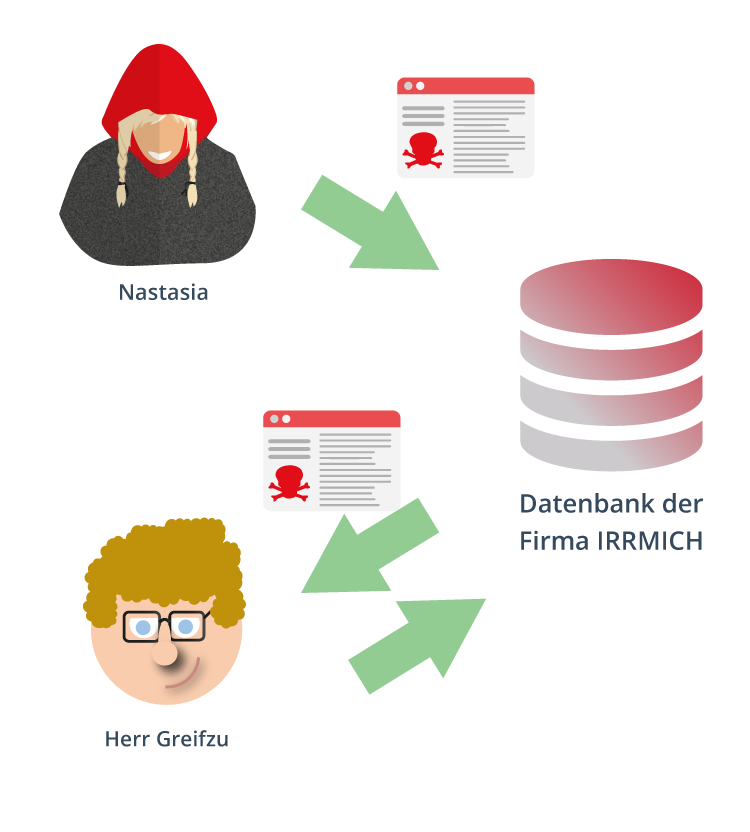

CloseDie heimtückische Hackerin Nastasia ruft ebenfalls das Jobportal der berühmten Firma IRRMICH ab. Allerdings gelten ihre Gedanken nicht einer tipptoppen Bewerbung, sondern eher eines geplanten und ausgeklügelten Hackerangriffs, um an topsecret Informationen der Firma zu gelangen. Diese kann sie auszulesen, dann ggf. verkaufen, oder aber Gelder von der Firma, für die Wahrung der Geheimhaltung der gezogenen Daten, erpressen. Genauso könnte sie aber auch die Daten manipulieren oder sie gar löschen. Dafür will sie einen HTML-Link mit JavaScript-Kommandos, also einen bestimmten Code, auf der Seite des Recruiters unterbringen.

Dafür analysiert sie zunächst die Funktionsweise der Webseite. Sie klickt also irgendeine vakante Stelle des Portals an und erhält so die Informationen, die sie für Ihre Attacke benötigt.

Und statt einer ehrlich gemeinten Bewerbung fügt Nastasia einen HTML- Link mit JavaScript-Kommandos in das freie Eingabefeld ein, klickt auf „Senden“ und schon nimmt das Unglück seinen Lauf.

Nastasias tückische Bewerbung landet in der Bewerberdatenbank der Firma IRRMICH.

Abb. 2: Nastasia bewirbt sich mit einem schadhaften Link über ein Onlineportal bei der Firma IRRMICH

Der ahnungslose Herr Greifzu ruft nun nochmals die Bewerberdatenbank ab. Leider enthält die neue Bewerberliste den heimtückischen Code von Nastasia, die Webseitenübergreifende-Skripting-Attacke (engl. cross site scripting).

Was ist Herrn Greifzu passiert?

Als er die Bewerbung von Nastasia öffnet, wird der schadhafte Link aktiviert. z.B.so wie dieser hier.

Als er die Bewerbung von Nastasia öffnet, wird der schadhafte Link aktiviert. z.B.so wie dieser hier.

CloseAls Herr Greifzu die Bewerbung von Nastasia sieht und sie genauer betrachten will, klickt er den Button für „Bewerberdetails“ an und aktiviert damit den Code. Die bösartigen Aktivitäten von Nastasia finden nun ihren Start.

Herr Greifzu bekommt davon jedoch nichts mit und sieht die bewerbungsrelevanten, aber gefälschten Inhalte von Nastasia. Mehr und mehr dringt der Code in den Browser von Herrn Greifzu ein und greift topsecret Informationen, wie zum Beispiel gespeicherte Benutzernamen und Passwörter zur Projektmanagement-Plattform oder Office365, ab und leitet diese direkt auf Nastasias Computer weiter.

Da das Benutzer-Konto von Herr Greifzu mit Administratorprivilegien ausgestattet ist, kann der Code von Nastasia ungehindert Aktionen mit Administrator Privilegien ausführen.

Watch-Party

Session wird geladen ...

Viewer: 0